Pregunte a un experto

La planificación de la solución correcta requiere una comprensión de los objetivos de seguridad de su proyecto. Permita que los expertos de Kingston lo orienten.

Prof. Sally Eaves es presidenta de Cyber Trust y asesora sénior de políticas para la Global Foundation of Cyber Studies and Research (Fundación Global de Estudios e Investigaciones Cibernéticas). Descrita como la abanderada de la tecnología ética, es la ganadora inaugural del premio Frontier Technology and Social Impact Award, presentado en las Naciones Unidas. Como Directora de tecnología por experiencia, y ahora Profesora de tecnologías avanzadas y Asesora estratégica global en tecnologías emergentes, Sally es ganadora de premios y autora internacional, MC, oradora principal y Líder de opinión sobre transformación digital (IA, 5G, Cloud, Blockchain, Seguridad cibernética, Gobernanza, IoT, Data Science) junto con Cultura, Conocimiento, DEI, Sostenibilidad e Impacto Social.

Sally educa y asesora activamente para apoyar a la próxima generación de talentos tecnológicos y ha fundado Aspirational Futures para mejorar la inclusión, la diversidad y la igualdad en la educación y la tecnología, con su último libro “Tech For Good” que se lanzará pronto. Sally es reconocida constantemente por su influencia global en el espacio tecnológico por organismos líderes como Onalytica, que aparece entre los 10 primeros en todo el mundo en múltiples disciplinas, desde IA hasta 5G, Sostenibilidad y más.

Múltiples vectores de riesgo de seguridad cibernética están convergiendo en alcance, escala y sofisticación, creando un peligro siempre presente para las organizaciones en cualquier sector y de cualquier tamaño, desde las PYMEs hasta las grandes empresas. En este artículo, exploramos lo que ha cambiado, con especial atención en la creciente exposición al riesgo de las PYMEs y compartimos ejemplos tangibles de cómo mejorar su postura de seguridad, cualquiera que sea su punto de partida, desde la atención a la cultura y la educación, hasta las prácticas de confianza cero y la integración de ciberseguridad de punto final.

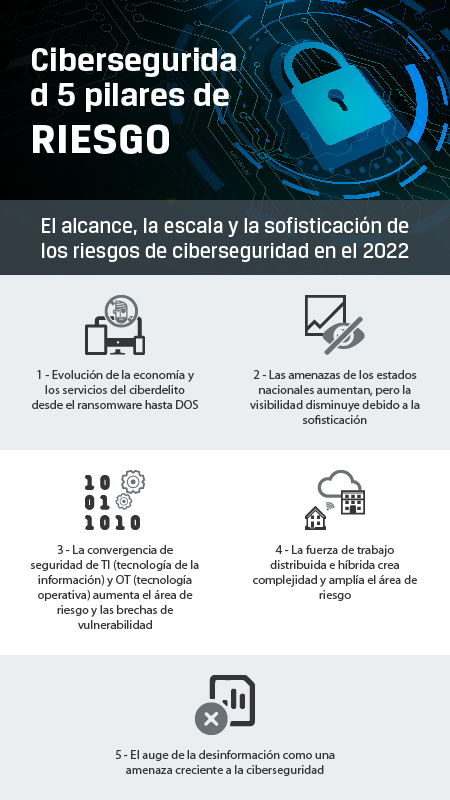

En primer lugar, es aconsejable observar los catalizadores detrás de la aceleración de los riesgos de seguridad, en particular la pandemia y sus impactos en torno a los modelos de "trabajo desde cualquier lugar" junto con la creciente agencia de empleados y consumidores con expectativas y comportamientos evolucionados, junto con la situación en Ucrania y el rápido desarrollo de la crisis energética. Desafortunadamente, sigue siendo una verdad que los atacantes se alimentan siempre de nuestras áreas de mayor vulnerabilidad. Al explorar el panorama de amenazas con más detalle, se destacan 5 pilares de riesgo como se explica a continuación:

Las pymes se han visto especialmente afectadas por el crecimiento de los ataques de ciberseguridad, en particular el ransomware y el phishing, y una nueva investigación muestra que alrededor del 43 % de los ciberataques{{Footnote.N68026}} tienen como objetivo a las pequeñas empresas (Verizon 2022). Tomando al Reino Unido como un ejemplo ampliamente representativo, la Revisión anual del NCSC de 2021{{Footnote.N68027}} declaró recientemente que el ransomware es la amenaza cibernética más importante que enfrenta el Reino Unido en la actualidad. Dado que este sector representa más del 99 % de las empresas{{Footnote.N68028}} en el Reino Unido y los EE. UU. (SBA 2021), la contribución colectiva al crecimiento económico mundial ocupa un lugar central, junto con el riesgo que representan para las cadenas de suministro, ya que las pymes brindan un punto de entrada cada vez más atractivo a ecosistemas empresariales más amplios.

Profundizando en el riesgo con más detalle, la investigación realizada por Datto{{Footnote.N68029}} descubrió que el 85 % de los MSPs informan que el ransomware es la mayor amenaza de malware para las pequeñas empresas. Con el Protocolo de escritorio remoto (RDP) como el vector más común para este tipo de ataque, la mayor distribución de empleados de pymes con modelos de trabajo remotos a híbridos junto con el aumento de "Traiga su propio dispositivo" cuando están físicamente en la oficina ha creado nuevos retos. Estos van desde el área de amenaza ampliada hasta el riesgo de complacencia y ruptura de hábitos en torno a las prácticas de seguridad, con el cambio continuo en la logística de trabajo. Esto se combina con la línea de base de que las PYMEs suelen tener conceptos erróneos sobre los niveles de apoyo "dentro del rango" para ellas, junto con mayores restricciones presupuestarias, menos recursos y la falta de habilidades técnicas especializadas internas, todo lo cual aumenta su conveniencia como un foco de ataque para los actores con malas intenciones. Dado el impacto del sector ya descrito en las economías locales y globales, hace que su efecto operativo, financiero y reputacional desproporcionado sea motivo de gran preocupación.

¡Pero no todo son noticias negativas! En primer lugar, las PYMEs pueden ser más ágiles para cambiar y la introducción de nuevos enfoques por su propia naturaleza e infraestructura, por lo general, es menos probable que carguen con el peso de las tecnologías antiguas o largos ciclos de toma de decisiones con procesos pesados. Además, las pymes pueden hacer mucho hoy para mejorar su postura de ciberseguridad para el mañana. Ahora es el momento de ir más allá de las percepciones comunes de que la seguridad efectiva es simplemente demasiado difícil, requiere demasiado tiempo o es demasiado costosa para integrarla, o por el contrario, que puede comprar algo como "Zero Trust" directamente del estante y quedó listo. Simplemente no funciona de esa manera, es un viaje continuo, no un destino.

Entonces, ¿qué pueden hacer las pymes para cambiar la narrativa en torno a la seguridad y mejorar su postura en torno a los riesgos? En primer lugar, teniendo en cuenta algunas de las oportunidades de educación y concienciación disponibles, el Centro Nacional de Ciberseguridad{{Footnote.N68030}} ofrece un excelente punto de partida para obtener recursos gratuitos y actualizados. Esto es clave dada la investigación{{Footnote.N68031}} que encuentra que las empresas más pequeñas no consultan fuentes autorizadas y, en cambio, cuando utilizan una búsqueda general, con frecuencia se ven abrumadas por el volumen de información de asesoramiento en línea, sin herramientas para juzgarla o priorizarla. Por lo tanto, la educación en torno a sus empleados y la disponibilidad de documentación de respaldo es una necesidad absoluta. El poder de la asociación también es clave, incluso las grandes empresas suelen utilizar proveedores externos que se especializan en herramientas de seguridad cibernética, capacitaciones y mejores prácticas, y aquí hay mucho apoyo disponible que se puede adaptar a organizaciones de cualquier tamaño. ¡Y qué mejor manera de evitar el aumento de la colaboración de los actores con malas intenciones que las organizaciones se unan para hacer el bien y compartan abiertamente las mejores prácticas!

Los actores de amenazas a la seguridad evolucionan continuamente sus enfoques de ataque para hacerlos más impactantes, incluida la unión de bandas de delincuentes cibernéticos con tácticas cada vez más complejas y profesionales. Debemos responder como sector y como organizaciones e individuos; esto requiere un enfoque en Tecnología, Cultura, Procesos y Habilidades.

Como mencioné anteriormente en el chat de Twitter de Kingston Cognate (@kingstontechbiz), alrededor del 98 % de los ataques cibernéticos en realidad se pueden evitar mediante una buena higiene cibernética. Aquí hay algunas sugerencias para obtener esta base desde una perspectiva de tecnología y proceso:

En particular, los dispositivos encriptados por hardware, como USBs y SSDs externos, brindan una solución altamente rentable para avanzar con la protección contra pérdida de datos de manera conveniente y relevante para aplicaciones multisectoriales y para organizaciones de cualquier tamaño. Rob Allen, Director de Marketing y Servicios Técnicos de Kingston Technology Europe, explica:

Ofrecemos soluciones USB encriptadas para agencias gubernamentales, de defensa e inteligencia hasta FinTech y sectores de la salud, y para sus pequeñas y medianas empresas y usuarios de SOHO (Small Office Home Office o Pequeñas oficinas en el hogar)... La que realmente me impresionó y me entusiasmó fue un SSD externo con pin de pantalla táctil y contraseña, una adición emocionante a lo que solemos hacer.

Además, el excelente equipo Pregunte a un experto de Kingston Technology puede brindar asesoramiento personalizado sobre los beneficios potenciales adaptados al entorno de almacenamiento y las necesidades específicas de su organización, con solicitudes de contacto dirigidas directamente al grupo de recursos técnicos, además de proporcionar múltiples guías de recursos de libre acceso, aplicables a los clientes de los centros de datos, usuarios finales corporativos y PYMEs por igual. Y hay más soporte disponible para usted en su Blog de seguridad de la información, donde puede encontrar los 12 mejores consejos para que las pymes mejoren la ciberseguridad.

Todas las personas tienen la capacidad de marcar la diferencia cuando se trata de reducir las amenazas, cada individuo es una especie de guardián de la seguridad. Esta es una responsabilidad compartida que debe reflejarse en una cultura que permita "hablar alto". Además de la explicación de Rob sobre los beneficios de la cartera de Kingston IronKey Encrypted, él plantea un punto muy importante:

Entonces, lo que desea evitar es que las personas encuentren soluciones que son menos seguras. E igualmente, y esto es muy importante, lo que usted quiere hacer es crear una atmósfera en la que pueda destacarse... y con las mejores prácticas, convertirlas en cosas relevantes que las personas también pueden aplicar en su vida hogareña, ejemplos del mundo real.

Esto se extiende igualmente a la accesibilidad de las habilidades y la confianza en las habilidades en torno a la ciberseguridad y la alfabetización de datos de manera más amplia, lo que garantiza que el acceso a los últimos aprendizajes esté disponible para todos los empleados, independientemente de si ocupan un puesto tecnológico o no. Esto se puede respaldar aún más mediante el desarrollo de programas de educación más personalizados que ayuden a las personas a identificar sus propias preferencias de estilo de aprendizaje para que puedan crecer y desarrollarse de la manera que más les convenga (pensamiento inteligente para complementar la tecnología inteligente) y que mejoren los resultados a nivel individual, de equipo y de organización por igual. ¡Eso sí que es impacto de valor compartido!

Kingston Technology es un líder establecido desde hace mucho tiempo y de gran confianza en el campo de dispositivos USB encriptados y puede ofrecer soporte personalizado sobre los beneficios y la alineación con las necesidades de su negocio. Este, junto con su excelente equipo Pregunte a un experto, significa que puede obtener un asesoramiento verdaderamente personalizado, específico para su entorno y necesidades.

#KingstonIsWithYou #KingstonIronKey

La planificación de la solución correcta requiere una comprensión de los objetivos de seguridad de su proyecto. Permita que los expertos de Kingston lo orienten.